Search the Community

Showing results for tags 'inicios'.

-

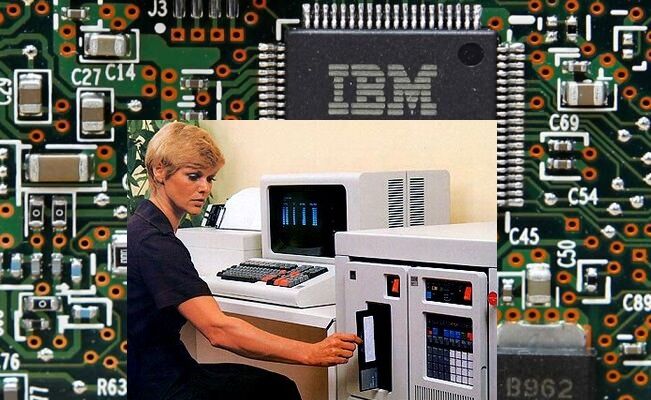

La Evolución del Hacking: Desde sus inicios hasta la actualidad El hacking es una actividad que ha estado presente desde los primeros días de la informática y ha evolucionado a medida que los sistemas informáticos y la tecnología han avanzado. En la década de 1960 y 1970, los primeros hackers eran principalmente estudiantes universitarios y académicos que exploraban los sistemas informáticos para aprender más sobre ellos y comprender cómo funcionaban. Sin embargo, con el tiempo, el hacking se ha vuelto más sofisticado y ha sido utilizado con fines malintencionados. En los años 80 y 90, el hacking comenzó a ser visto como una amenaza real para la seguridad de la información y los sistemas informáticos. Los hackers comenzaron a utilizar técnicas sofisticadas para obtener acceso no autorizado a sistemas y datos, y la ciberdelincuencia comenzó a tomar forma. Al mismo tiempo, el software de seguridad comenzó a evolucionar y se desarrollaron herramientas para protegerse contra los ataques de los hackers. En la década de 2000, el hacking se ha vuelto aún más sofisticado y ha alcanzado nuevos niveles de complejidad. Los hackers han utilizado técnicas avanzadas, como el phishing y el malware, para obtener acceso a sistemas y datos sensibles. Al mismo tiempo, la tecnología ha continuado evolucionando y la conectividad a Internet ha permitido a los hackers atacar desde cualquier parte del mundo. En la actualidad, el hacking es una amenaza constante para la seguridad de la información y los sistemas informáticos, y los hackers han utilizado técnicas cada vez más sofisticadas para atacar. Desde ataques cibernéticos a gran escala hasta la explotación de vulnerabilidades en dispositivos IoT, el hacking ha alcanzado nuevos niveles de complejidad y ha dejado en claro la necesidad de una mayor protección contra los ataques de los hackers. Sin embargo, a medida que el hacking ha evolucionado, también ha evolucionado la defensa contra él. Las empresas y los gobiernos han investido en tecnologías y soluciones de seguridad para protegerse contra los ataques de los hackers, y la educación sobre seguridad cibernética se ha vuelto más prevalente. Además, los expertos en ciberseguridad han desarrollado nuevas técnicas y herramientas para detectar y prevenir los ataques de los hackers. Sin embargo, a pesar de los avances en la seguridad cibernética, los hackers siguen encontrando nuevas formas de atacar y explotar las vulnerabilidades en los sistemas. Un ejemplo reciente es el uso de ransomware, un tipo de malware que cifra los datos y exige un rescate a cambio de la descifratura. Los ataques de ransomware han aumentado en popularidad en los últimos años y han causado estragos en todo el mundo, con empresas y organizaciones perdiendo millones de dólares debido a la interrupción del negocio y al pago del rescate. Otro ejemplo es la explotación de las vulnerabilidades en los dispositivos IoT, que se han convertido en un blanco popular para los hackers debido a la falta de seguridad en muchos de estos dispositivos. Los ataques a dispositivos IoT, como las cámaras de seguridad, pueden ser utilizados para espiar a las personas o para llevar a cabo ataques más amplios en la red. En resumen, el hacking ha evolucionado desde sus inicios como una actividad académica hasta convertirse en una amenaza cada vez más sofisticada para la seguridad de la información y los sistemas informáticos. A pesar de los avances en la tecnología de seguridad, los hackers siguen encontrando nuevas formas de atacar y explotar vulnerabilidades en los sistemas, y es importante que las empresas y las personas sigan educándose y fortaleciendo su defensa contra estos ataques.

-

La Evolución del Hacking: Desde sus inicios hasta la actualidad El hacking es una actividad que ha estado presente desde los primeros días de la informática y ha evolucionado a medida que los sistemas informáticos y la tecnología han avanzado. En la década de 1960 y 1970, los primeros hackers eran principalmente estudiantes universitarios y académicos que exploraban los sistemas informáticos para aprender más sobre ellos y comprender cómo funcionaban. Sin embargo, con el tiempo, el hacking se ha vuelto más sofisticado y ha sido utilizado con fines malintencionados. En los años 80 y 90, el hacking comenzó a ser visto como una amenaza real para la seguridad de la información y los sistemas informáticos. Los hackers comenzaron a utilizar técnicas sofisticadas para obtener acceso no autorizado a sistemas y datos, y la ciberdelincuencia comenzó a tomar forma. Al mismo tiempo, el software de seguridad comenzó a evolucionar y se desarrollaron herramientas para protegerse contra los ataques de los hackers. En la década de 2000, el hacking se ha vuelto aún más sofisticado y ha alcanzado nuevos niveles de complejidad. Los hackers han utilizado técnicas avanzadas, como el phishing y el malware, para obtener acceso a sistemas y datos sensibles. Al mismo tiempo, la tecnología ha continuado evolucionando y la conectividad a Internet ha permitido a los hackers atacar desde cualquier parte del mundo. En la actualidad, el hacking es una amenaza constante para la seguridad de la información y los sistemas informáticos, y los hackers han utilizado técnicas cada vez más sofisticadas para atacar. Desde ataques cibernéticos a gran escala hasta la explotación de vulnerabilidades en dispositivos IoT, el hacking ha alcanzado nuevos niveles de complejidad y ha dejado en claro la necesidad de una mayor protección contra los ataques de los hackers. Sin embargo, a medida que el hacking ha evolucionado, también ha evolucionado la defensa contra él. Las empresas y los gobiernos han investido en tecnologías y soluciones de seguridad para protegerse contra los ataques de los hackers, y la educación sobre seguridad cibernética se ha vuelto más prevalente. Además, los expertos en ciberseguridad han desarrollado nuevas técnicas y herramientas para detectar y prevenir los ataques de los hackers. Sin embargo, a pesar de los avances en la seguridad cibernética, los hackers siguen encontrando nuevas formas de atacar y explotar las vulnerabilidades en los sistemas. Un ejemplo reciente es el uso de ransomware, un tipo de malware que cifra los datos y exige un rescate a cambio de la descifratura. Los ataques de ransomware han aumentado en popularidad en los últimos años y han causado estragos en todo el mundo, con empresas y organizaciones perdiendo millones de dólares debido a la interrupción del negocio y al pago del rescate. Otro ejemplo es la explotación de las vulnerabilidades en los dispositivos IoT, que se han convertido en un blanco popular para los hackers debido a la falta de seguridad en muchos de estos dispositivos. Los ataques a dispositivos IoT, como las cámaras de seguridad, pueden ser utilizados para espiar a las personas o para llevar a cabo ataques más amplios en la red. En resumen, el hacking ha evolucionado desde sus inicios como una actividad académica hasta convertirse en una amenaza cada vez más sofisticada para la seguridad de la información y los sistemas informáticos. A pesar de los avances en la tecnología de seguridad, los hackers siguen encontrando nuevas formas de atacar y explotar vulnerabilidades en los sistemas, y es importante que las empresas y las personas sigan educándose y fortaleciendo su defensa contra estos ataques. View full article

-

- actualidad

- hasta

- (and 6 more)

.webp.8407a83ac96563f75e1c428a1f0d4c3e.webp)

.webp.9a04cec050a656fab081ac190f971c3f.webp)

dEEpEst

dEEpEst